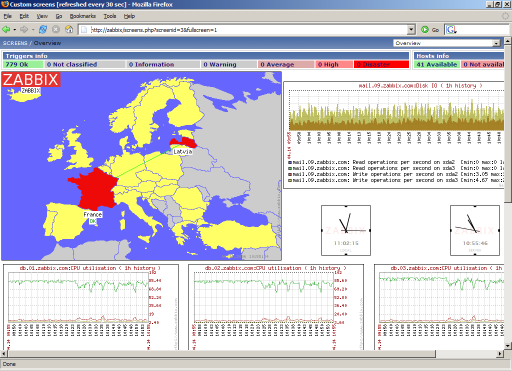

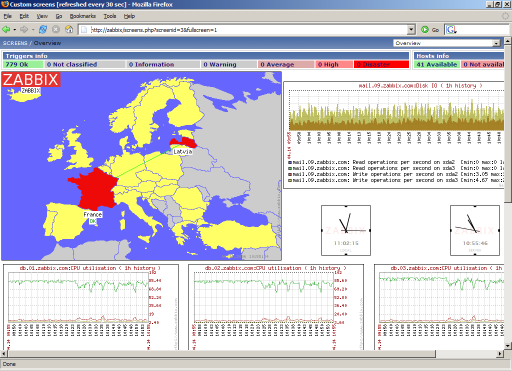

Zabbix un un outil de monitoring système et réseau. Contrairement à des systèmes comme Nagios ou Cacti, il fonctionne seulement en mode client/serveur. C’est à dire que l’architecture se base sur un serveur (zabbix_server) qui va demander des informations à des clients (zabbix_agent). Nous allons dans ce billet détailler l’installation de Zabbix sur une distribution Linux Ubuntu.

Installation de Zabbix serveur

J’ai ici choisi de faire une installation depuis les sources, histoire d’avoir plus rapidement la dernière version, mais si vous préférez, il existe des versions pré-compilée pour Ubuntu 6.10.

Pré-requis au niveau des librairies de developpement:

# sudo apt-get install libsnmp-dev libcurl4-gnutls-dev libmysqlclient15-dev

Récupération des sources sur la page suivante puis compilation:

# tar zxvf zabbix-1.4.2.tar.gz

# cd zabbix-1.4.2

# ./configure –enable-server –with-mysql –with-net-snmp –with-libcurl

# sudo make install

Configuration de la base de donnée MySQL locale (il vous faut donc un serveur MySQL installé accessible avec le login/password: username/password).

# mysql -u -p

mysql> create database zabbix;

mysql> quit;

# cd create/schema

# cat mysql.sql | mysql -u root -p zabbix

# cd ../data

# cat data.sql | mysql -u root

-p zabbix

# cat images_mysql.sql | mysql -u root

-p zabbix

Création des fichiers de configuration:

# sudo mkdir /etc/zabbix

# sudo cp misc/conf/*.conf /etc/zabbix/

# vi /etc/zabbix/zabbix_server.conf

…

DBHost=localhost

DBUser=username

DBPassword=password

…

Création de l’interface Web:

# sudo mkdir /var/www/zabbix

# sudo cp -rf ./frontends/php/* /var/www/zabbix/

# vi /etc/php5/apache2/php.ini

max_execution_time = 300

date.timezone = Europe/Paris

# apache2ctl restart

Lancement du serveur:

# /usr/local/sbin/zabbix_server

En cas de problème, le serveur génère des logs dans le fichier /tmp/zabbix_server.log.

Se connecter à l’interface Web: http://localhost/zabbix/

Puis suivre le wizard de configuration:

Introduction – Next

Licence – I agree / Next

Pre-requisites – Verifier que tout est OK puis Next

Configure DB – Saisir username/password MySQL, test OK puis Next

Pre-installation summary – Next

Install – Cliquer sur le bouton « Save configuration file » et télécharger manuellement le fichier zabbix.conf.php dans le répertoire /var/www/zabbix/conf puis cliquez sur Next

Si l’installation se passe sans problème vous devriez être redirigé vers la page d’authentification du serveur Zabbix (login: admin / password: ).

Installation du client Zabbix

Cette installation est à faire sur toutes les machines à surveiller. L’agent (le client) Zabbix existe pré-compilé sur de nombreux OS (Linux Ubuntu / Fedora, FreeBSD, Windows…).

Par exemple pour installer l’agent Zabbix sur une machine Linux Ubuntu, il suffit de faire:

# sudo apt-get install zabbix_agent

Il faut ensuite configurer les fichiers zabbix_agent.conf et zabbix_agentd.conf:

# sudo vi /etc/zabbix/zabbix_agent.conf

…

Server=adresse IP du serveur Zabbix

…

# sudo vi /etc/zabbix/zabbix_agentd.conf

…

Server=adresse IP du serveur Zabbix

…

Puis lancer le client:

# sudo /etc/init.d/zabbix-agent start

Pour installer un agent Zabbix sous Windows, il suffit de récupérer le binaire sur le site, de décompresser l’archive (via WinRAR) à la racine de votre disque c: et de créer un fichier c:\zabbix_agent.conf contenant la ligne suivante:

Server=adresse IP du serveur Zabbix

Puis de lancer l’exécutable c:\bin\win32\zabbix_agentd.exe

Configuration initiale de Zabbix

La première chose à faire une fois logué dans l’interface Web du serveur est de cliquer sur le lien Profile (en haut à droite) afin de modifier le mot de passe et la langue (Zabbix est traduit en Français).

Ensuite il faut ajouter des machines à surveiller (les machines ou l’on a installé le client Zabbix). Il faut donc se rendre dans le menu Configuration/Hôtes et cliquer sur le bouton Create Host (comme quoi il reste des choses à traduire…). Saisir les informations sur la machine (nom, adresse, …).

Vous pouvez consulter la documentation , le wiki ou le forum pour aller plus loin.